- Kali Linux Tutorial

- Kali Linux - Home

- Installation & Configuration

- Information Gathering Tools

- Vulnerability Analyses Tools

- Kali Linux - Wireless Attacks

- Website Penetration Testing

- Kali Linux - Exploitation Tools

- Kali Linux - Forensics Tools

- Kali Linux - Social Engineering

- Kali Linux - Stressing Tools

- Kali Linux - Sniffing & Spoofing

- Kali Linux - Password Cracking Tools

- Kali Linux - Maintaining Access

- Kali Linux - Reverse Engineering

- Kali Linux - Reporting Tools

- Kali Linux Useful Resources

- Kali Linux - Quick Guide

- Kali Linux - Useful Resources

- Kali Linux - Discussion

Kali Linux - 取证工具

在本章中,我们将了解 Kali Linux 中可用的取证工具。

p0f

p0f是一种工具,即使有问题的设备位于数据包防火墙后面,也可以通过检查捕获的数据包来识别目标主机的操作系统。P0f 不会产生任何额外的直接或间接网络流量;没有名字查找;没有神秘的探测器;没有 ARIN 查询;没有什么。在高级用户手中,P0f 可以检测防火墙的存在、NAT 使用以及负载均衡器的存在。

在终端中输入“p0f – h”看看如何使用,你会得到以下结果。

它甚至会列出可用的接口。

然后,键入以下命令:“p0f –i eth0 –p -o 文件名”。

其中参数“-i”是接口名称,如上所示。“-p”表示处于混杂模式。“-o”表示输出将保存在文件中。

打开地址为192.168.1.2的网页

从结果中,您可以观察到Web服务器使用的是apache 2.x,操作系统是Debian。

pdf解析器

pdf-parser 是一个解析 PDF 文档以识别所分析的 pdf 文件中使用的基本元素的工具。它不会呈现 PDF 文档。不建议将其用于 PDF 解析器的教科书案例,但它可以完成工作。通常,这用于您怀疑其中嵌入了脚本的 pdf 文件。

命令是 -

pdf-parser -o 10 filepath

其中“-o”是对象的数量。

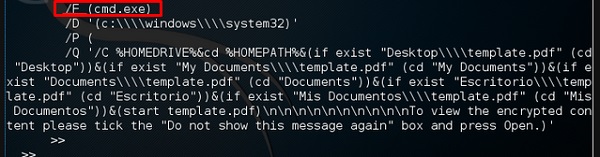

正如您在下面的屏幕截图中看到的,pdf 文件打开了一个 CMD 命令。

杜普齐拉

Dumpzilla 应用程序是用 Python 3.x 开发的,目的是提取 Firefox、Iceweasel 和 Seamonkey 浏览器的所有取证有趣信息进行分析。

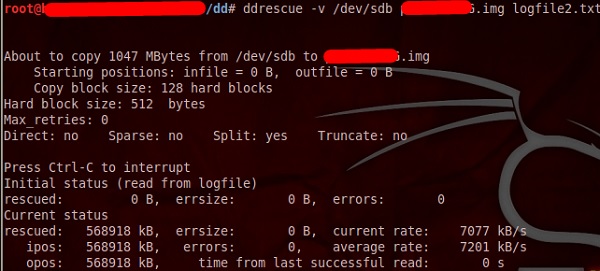

解救

它将数据从一个文件或块设备(硬盘、CDROM 等)复制到另一个文件或块设备,在发生读取错误时尝试首先抢救好的部分。

ddrescue 的基本操作是全自动的。也就是说,您不必等待错误、停止程序、从新位置重新启动程序等。

如果使用ddrescue的mapfile功能,数据会被非常有效地拯救(只读取需要的块)。此外,您可以随时中断救援并稍后在同一点恢复救援。映射文件是 ddrescue 有效性的重要组成部分。除非您知道自己在做什么,否则请使用它。

命令行是 -

dd_rescue infilepath outfilepath

参数“-v”表示详细。“/dev/sdb”是要救援的文件夹。img 文件是恢复的图像。

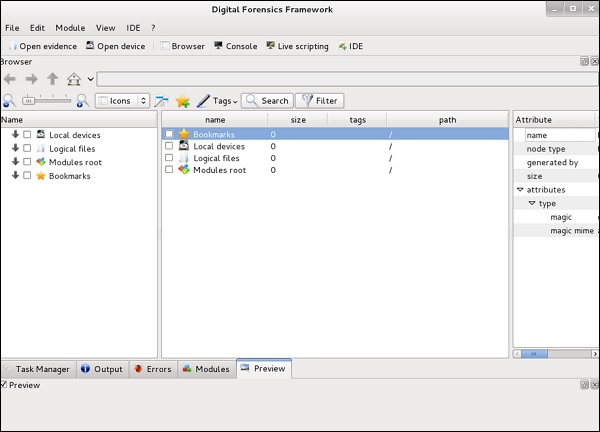

直方图

它是另一种用于恢复文件的取证工具。它也有一个 GUI。要打开它,请在终端中输入“dff-gui” ,然后将打开以下 Web GUI。

单击文件→“打开证据”。

将打开下表。选中“Raw format”,然后单击“+”选择要恢复的文件夹。

然后,您可以浏览窗格左侧的文件以查看已恢复的内容。